LA DIVISIÓN DE INTELIGENCIA DE AMENAZAS DE CHECK POINT SOFTWARE EMPLEA MODELOS GENERATIVOS PARA ACELERAR EL ANÁLISIS DE MALWARE Y REFORZAR LA PROTECCIÓN GLOBAL.

Check Point Research, la división de Inteligencia de Amenazas Check Point® Software Technologies Ltd. (NASDAQ: CHKP), pionero y líder global en soluciones de ciberseguridad, ha empleado Inteligencia Artificial generativa para analizar el malware XLoader y acelerar su ingeniería inversa. Gracias a esta metodología, el equipo ha logrado identificar capas de cifrado, funciones ocultas y más de sesenta dominios de mando y control (C2), reduciendo de varios días a unas pocas horas el tiempo necesario para desentrañar su funcionamiento.

XLoader: una amenaza persistente y difícil de rastrear

Activo desde 2020 como sucesor del malware FormBook, XLoader se ha consolidado como uno de los ladrones de información más evasivos en circulación. Utiliza múltiples capas de cifrado, dominios falsos y actualizaciones constantes para eludir las defensas tradicionales. Su objetivo es robar credenciales, datos financieros y otra información sensible, ocultando su código real hasta que se ejecuta en el sistema infectado.

El problema para los analistas reside en que XLoader solo se descifra parcialmente durante la ejecución y es capaz de detectar cuándo está siendo observado en entornos de análisis o “sandboxing”. Esto convierte su estudio en un proceso largo y manual, donde los expertos deben desmontar códigos binarios, rastrear funciones y crear scripts de descifrado personalizados. En este contexto, Check Point Research decidió incorporar la Inteligencia Artificial generativa para modificar la forma en que se investiga este tipo de amenazas.

Ingeniería inversa asistida por IA

El equipo de Check Point Research ha utilizado modelos de lenguaje generativo, entre ellos GPT-5, para automatizar parte del proceso de ingeniería inversa a través de dos flujos de trabajo complementarios:

-Análisis estático en la nube: se exportan datos de herramientas de análisis de código como IDA Pro (funciones descompiladas, cadenas y estructuras de datos) y se analizan mediante IA. Los modelos identifican algoritmos de cifrado, estructuras y generaron automáticamente scripts en Python para descifrar secciones del código.

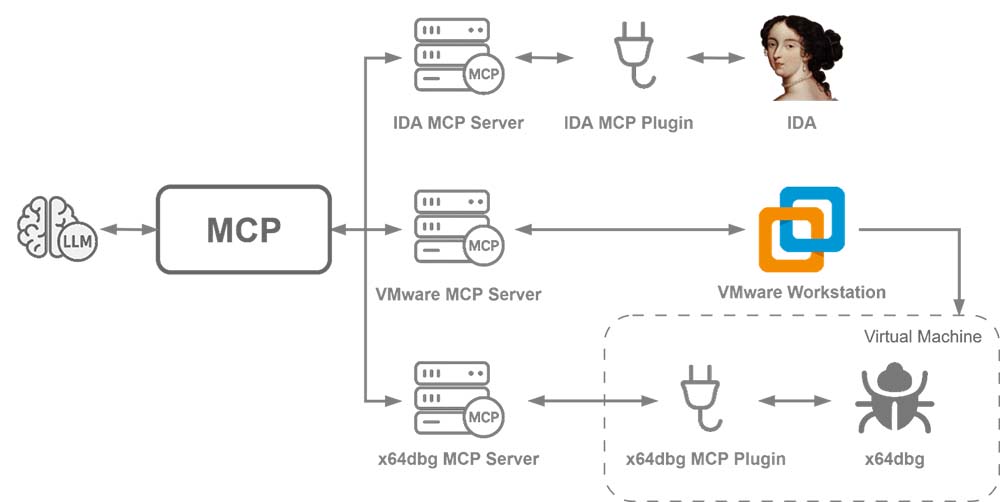

-Análisis dinámico asistido por MCP: la IA supervisa la ejecución del malware en un entorno controlado, identificando y extrayendo en tiempo real valores de cifrado, claves y datos de C2 en memoria, algo prácticamente imposible mediante análisis manual.

Este enfoque híbrido convirtió un proceso repetitivo y laborioso en una metodología semiautomatizada, más rápida, reproducible y fácil de compartir entre equipos de analistas.

Resultados

Gracias a este flujo de trabajo, Check Point Research ha obtenido resultados tangibles:

-Más de 100 funciones cifradas descifradas: los scripts generados por la IA han permitido acceder a secciones críticas del código base.

-Tres capas de cifrado identificadas: se han descubierto mecanismos complejos basados en versiones modificadas de RC4 y técnicas XOR.

-APIs ocultas reveladas: el modelo ha desenmascarado llamadas de la API de Windows que XLoader ocultaba mediante algoritmos de hash personalizados.

-64 dominios C2 recuperados: tras descifrar varias capas de codificación Base64 y RC4, se ha revelado la infraestructura real de comunicación del ciberdelincuente.

-Nueva técnica de evasión detectada: se ha identificado un “secure-call trampoline”, un mecanismo que cifra temporalmente partes del código durante su ejecución para evitar su monitorización.

Estos hallazgos permitieron mejorar las fuentes de inteligencia de amenazas de Check Point y actualizar las protecciones globales en tiempo real.

Según Check Point Research, la Inteligencia Artificial no sustituye a los analistas humanos, sino que multiplica su capacidad operativa.

Las principales ventajas detectadas son:

-Velocidad: tareas que antes requerían días ahora pueden completarse en menos de una hora.

-Reproducibilidad: cualquier equipo puede repetir el flujo de trabajo con el mismo conjunto de datos y validar resultados.

-Mayor comprensión: la automatización libera tiempo a los expertos para centrarse en el comportamiento global del malware, su propagación y evolución.

-Defensa más rápida: la IA permite detectar antes las señales de un ciberataque, esto reduce el tiempo entre la detección y la respuesta y fortalece la protección.

“XLoader es un ejemplo paradigmático de malware extremadamente difícil de analizar. Combina varias capas de protección: cifrado personalizado con pasos adicionales de mezcla, bloques cifrados disfrazados como código ensamblador aparentemente válido, pero sin sentido, llamadas a API ofuscadas, inyecciones en procesos del sistema y un amplio conjunto de técnicas de evasión de sandbox. Además, XLoader cifra su tráfico de red y oculta las direcciones C2 reales entre docenas de dominios falsos o de señuelo”, afirma Eli Smadja, Research Group Manager de Check Point Software. “El avance de la IA generativa en el análisis de malware supone un cambio de paradigma. Los ciberdelincuentes seguirán adaptándose, pero la ventaja defensiva es evidente: los modelos generativos permiten reaccionar casi en tiempo real ante amenazas cifradas y complejas como XLoader, y Check Point Research continúa perfeccionando estos flujos de trabajo basados en IA, combinando automatización, scripting y validación en tiempo de ejecución para escalar el análisis y la detección de ciberamenazas en todo el ecosistema digital”, concluye.